La fragilidad del centinela digital: el colapso de la seguridad algorítmica ante la persistencia humana Un análisis exhaustivo revela una disonancia crítica en la arquitectura de defensa de los modelos de lenguaje masivos, demostrando cómo la robustez del 87% frente a ataques directos se disuelve en una vulnerabilidad sistémica del 92% cuando el adversario emplea…

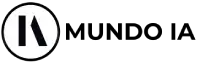

Herramientas en la sombra: la respuesta laboral a la burocracia en México

Mientras las corporaciones mexicanas debaten protocolos y vacilan ante la inversión tecnológica, una fuerza laboral impaciente ha tomado el control. El fenómeno del «Shadow AI» expone una brecha crítica: los empleados están adoptando herramientas de inteligencia artificial por su cuenta…

La «granja de portátiles»: el arma secreta de Corea del Norte

Cinco ciudadanos estadounidenses se declararon culpables de operar ‘granjas de portátiles’ para blanquear identidades de programadores de Pyongyang. La trama expone la vulnerabilidad de cientos de empresas, incluidas algunas de Fortune 500, y revela cómo salarios de TI financian el…

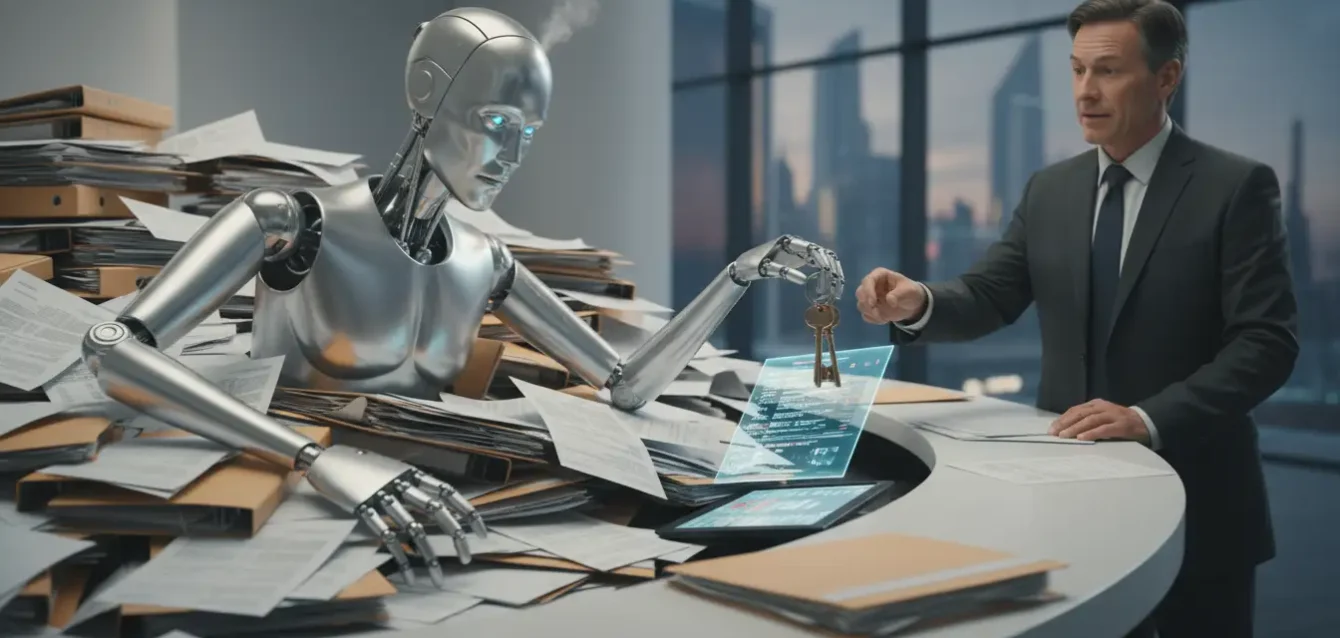

El precio de la optimización: el consumo eléctrico de la IA

La inteligencia artificial se perfila como la única herramienta capaz de gestionar una red eléctrica moderna y salvarla del colapso. Sin embargo, su propio y voraz apetito energético se está convirtiendo en la mayor amenaza nueva para la red. Por…

La voz humana, el último bastión de seguridad, ha caído

Una firma de ciberseguridad demostró que es posible crear imitaciones de voz convincentes en tiempo real usando herramientas de código abierto y hardware asequible. La tecnología funciona con solo presionar un botón y engañó exitosamente a casi todas las víctimas…

El malware generado por IA representa poca amenaza real, contrario a la exageración mediática

Investigación exhaustiva revela que el malware creado por inteligencia artificial muestra capacidades limitadas en escenarios del mundo real, desafiando narrativas alarmistas sobre ciberamenazas automatizadas. Expertos señalan que los atacantes humanos siguen siendo considerablemente más efectivos que sus contrapartes algorítmicas. Por…

Magika 1.0: Google reescribe en Rust su detector de archivos maliciosos que alcanza 95% de precisión

Google anuncia oficialmente el lanzamiento de la versión estable 1.0 de Magika, su herramienta de detección de tipos de archivo basada en inteligencia artificial de código abierto. Esta iteración más reciente introduce actualizaciones arquitectónicas fundamentales significativas destinadas a mejorar velocidad,…

Sistemas cognitivos que replican el pensamiento de expertos

En una habitación iluminada por decenas de monitores parpadeantes, donde el café se consume en litros y el estrés flota como una niebla invisible, los analistas de ciberseguridad libran batallas silenciosas contra amenazas que jamás duermen. Cada día, miles de alertas…

Jailbreak e inyecciones de prompts: La grieta real en la seguridad de los modelos

Vivimos en una era definida por la conversación. No solo entre nosotros, los seres humanos, sino también con las máquinas. Los grandes modelos de lenguaje, o LLM por sus siglas en inglés, se han integrado en el tejido de…

La paradoja de la IA en el comercio: innovación vs. riesgo

El comercio minorista ha experimentado una transformación sin precedentes en los últimos dos años, impulsada por la adopción masiva de tecnologías de inteligencia artificial generativa. Esta revolución silenciosa ha redefinido fundamentalmente la manera en que las empresas del sector abordan desde…